| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 | 31 |

Tags

- 번역

- 카이사르

- WEB

- cryptography

- 시스템해킹

- write up

- grep

- Hxd

- KOISTUDY

- picoCTF2018

- CTF

- 시스템

- #picoCTF2018

- 정답

- 리눅스

- picoCTF

- dreamhack

- writeup

- Protostar

- #hacking

- 버퍼오버플로우

- 리버싱

- Aleph One

- Smashing The Stack For Fun And Profit

- general skills

- 해킹 공부

- 스택

- reversing

- forensics

- 해설

Archives

- Today

- Total

Security || AI

3. 추출한 악성코드 pe 헤더 추가하기 본문

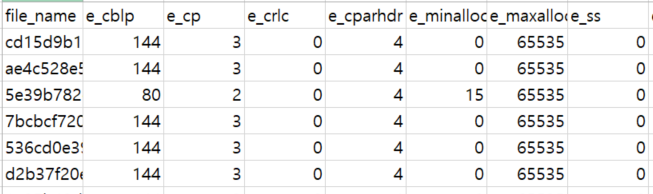

악성코드를 csv 형태로 추출하였지만 아래의 사진과 같이 각각 feature의 값이 어떤 feature의 값인지를 알려주는 pe 헤더가 누락되어있어, 이를 추가하는 코드를 짰다.

header = []

header.append('file_name')

#Dos Header

header.append('e_cblp')

header.append('e_cp')

#.

#. (생략)

#.

header.append('api_30')

header.append('len_dll')

header.append('len_api')

print(len(header))

header.append('flag')

file = open('data/pe_extract.csv', 'r')

rea = csv.reader(file)

data = []

for row in rea:

data.append(row)

data.insert(0, header)

file.close()

with open('pe_extract_header', 'w', newline='') as file:

writer = csv.writer(file)

for i in data:

writer.writerow(i)1. 리스트형 변수인 header에 각각의 feature이름을 추가한다.

2. feature의 값을 가지고 있는 csv 파일인 pe_extract.csv의 값들을 리스트형 변수인 data에 저장한다.

3. 저장한 data의 0번째 행에 header를 삽입한다.

4. data 리스트를 csv.writer를 사용하여 저장하여 준다.

반응형

'프로젝트 > RL_Malware' 카테고리의 다른 글

| 2. 악성코드 PE 추출 with pickle, pefile (0) | 2021.02.15 |

|---|---|

| 1. 데이터 분류하기 with Pandas, os (0) | 2021.02.14 |